实验吧 逆向defcamp r200.bak伪代码逻辑分析的坑

实验吧逆向题defcamp r200.bak解题思路网上有很多,这里主要写一下小白在研究过程中遇到的两个坑第一个:反调试一开始以为是代码故意死循环,需要修改;后来看了参考(https://www.52pojie.cn/thread-845428-1-1.html)才知道是反调试,小白的解决方式是把那句汇编代码(400882)改为空执行(fill with nops)edb修改后的...

·

实验吧逆向题defcamp r200.bak

解题思路网上有很多,这里主要写一下小白在研究过程中遇到的两个坑

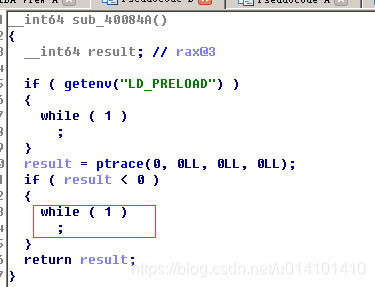

第一个:反调试

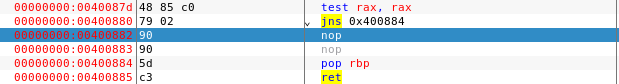

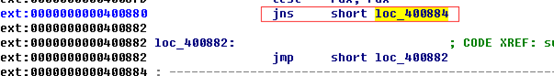

一开始以为是代码故意死循环,需要修改;后来看了参考(https://www.52pojie.cn/thread-845428-1-1.html)才知道是反调试,小白的解决方式是把那句汇编代码(400882)改为空执行(fill with nops)

edb修改后的

IDA内的

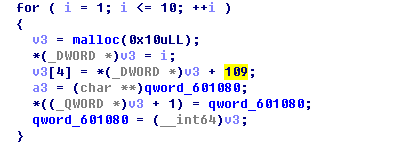

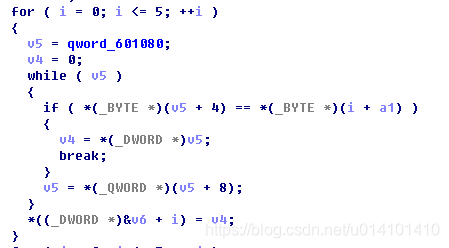

第二个:链表结构

看这个,其实链表结构是指针指向的首地址值为i,首地址+4的值才为v3+109;

在分析 if ( (unsigned int)sub_40074D((__int64)&s) )的函数sub_40074D时,小白这里卡了2小时

只关注了循环内的 v4 = *(_DWORD *)v5;一直以为v4是取的v3+109,怎么都无法和527256关联上,后面才看到main函数内的链表结构,焕然大悟,还是不够细心啊

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)